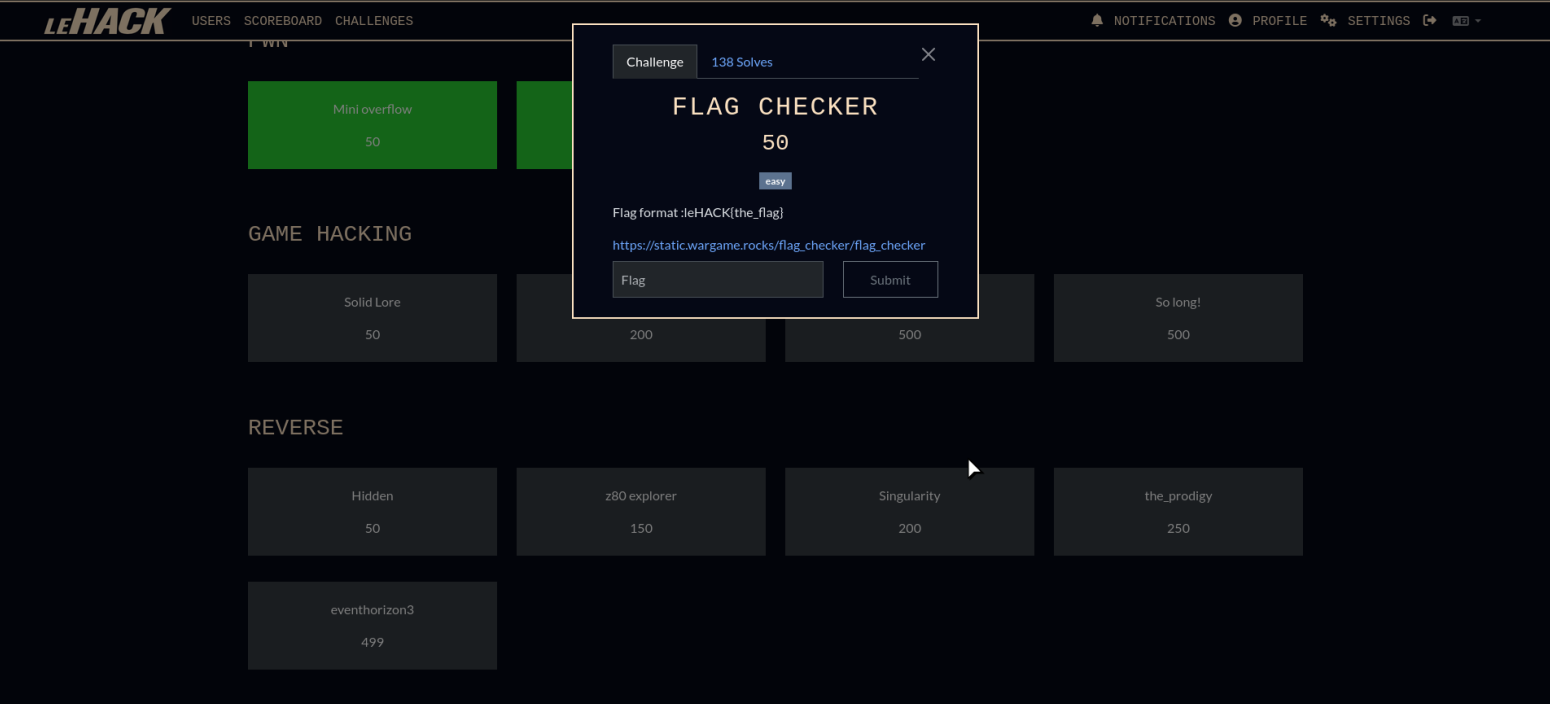

leHACK 2025 : Writeup flag checker

Writeup sur le challenge flag checker 👍

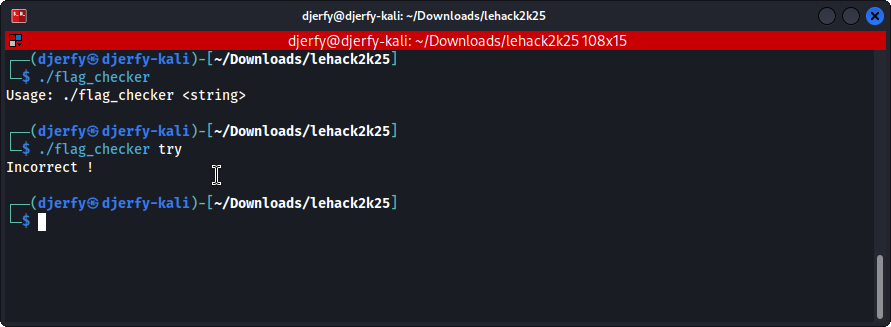

On exécute quelques bases pour voir le type de fichier et ce qu'il contient. Vu sa taille on n'hésite pas à faire un p'tit strings dessus. Sans surprise c'est un exécutable ELF 64-bits x86_64 (d'où les commandes shell en dehors du Mac car arm64). On l'exécute histoire de voir l'output et les paramètres :

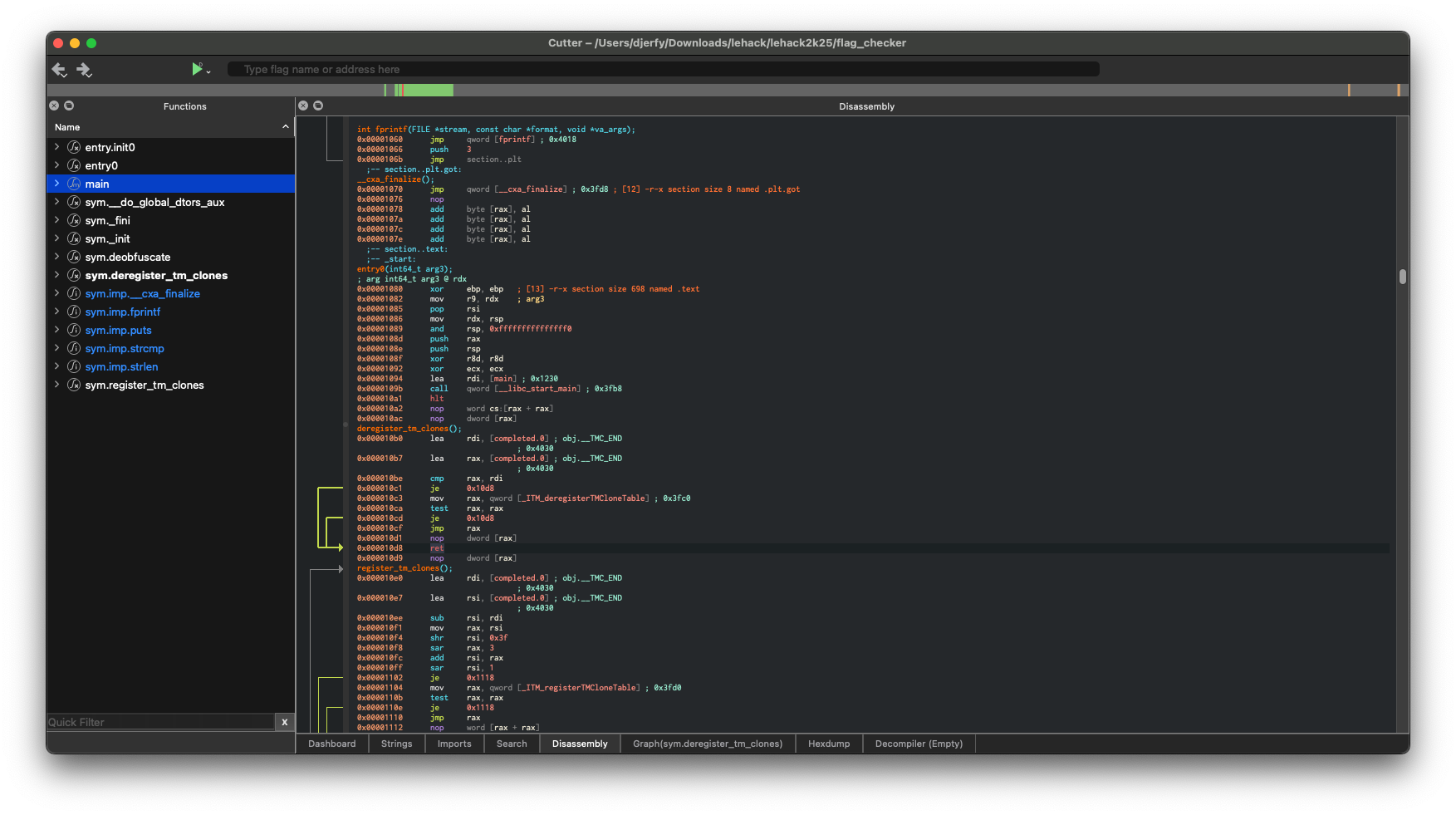

Il semble assez basique, du coup on l'ouvre avec Cutter (qui permet d'avoir une vue UI, mais ça reste aussi possible en CLI avec Radar2) :

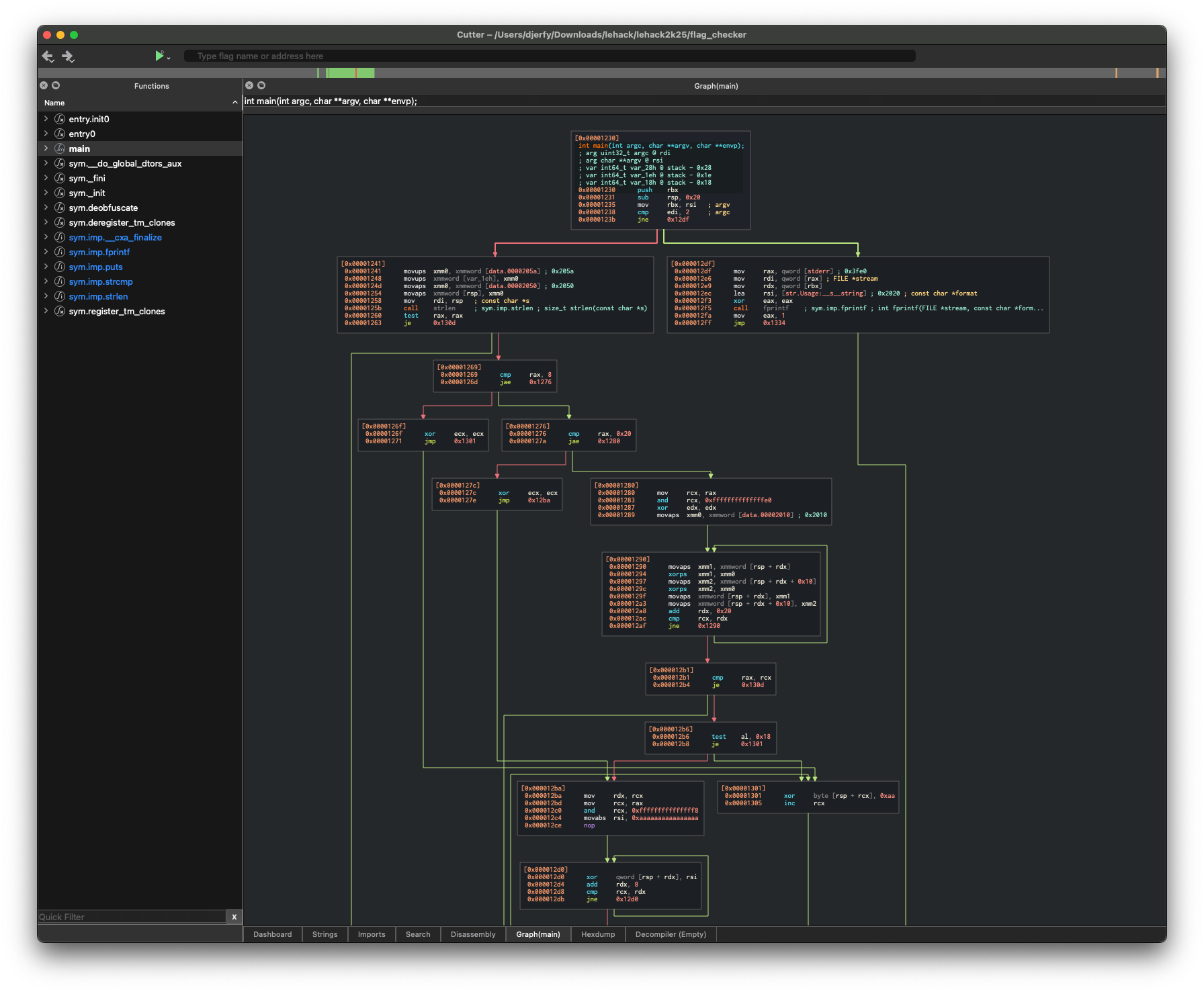

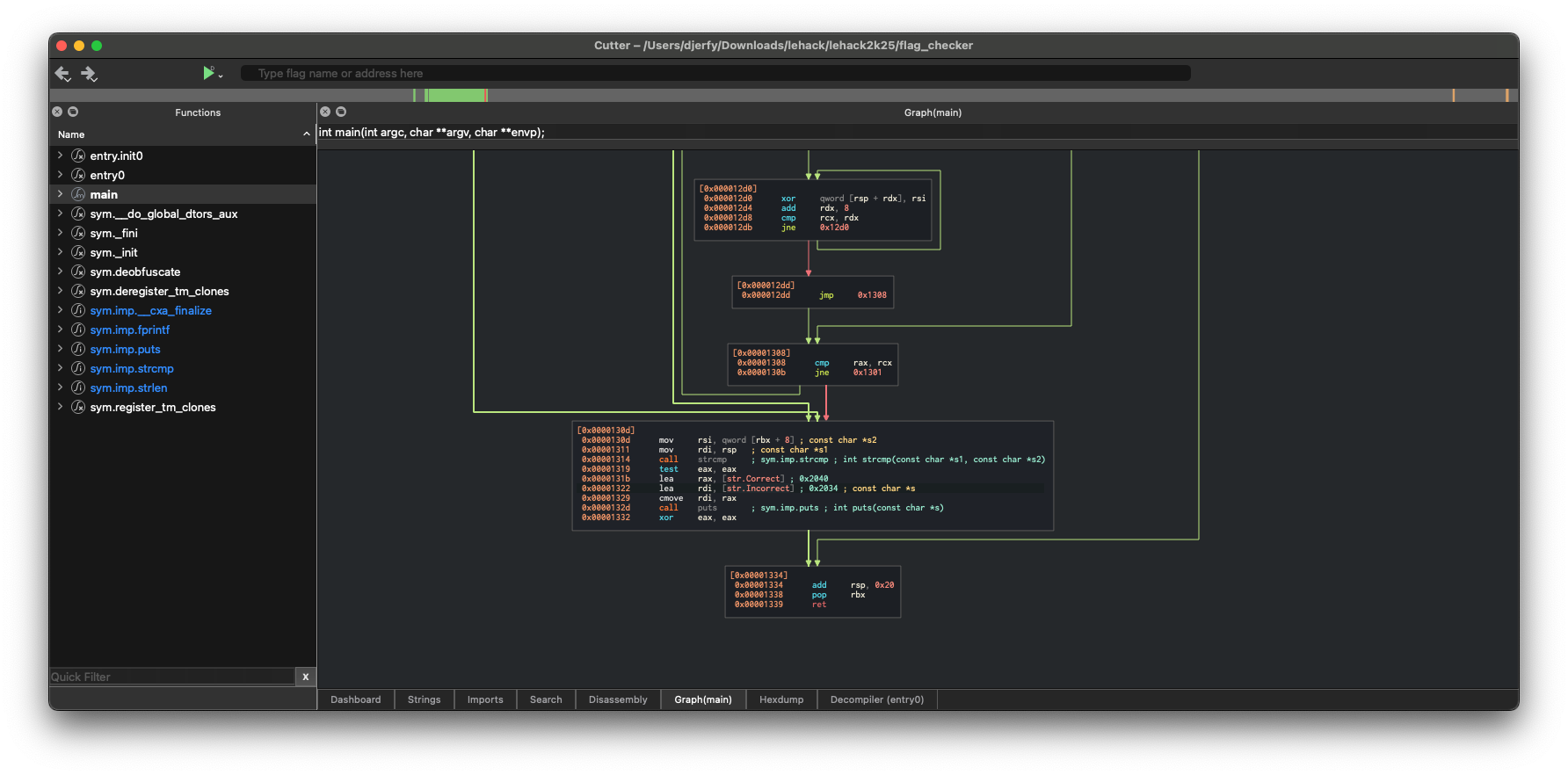

On bascule sur la vue sous forme de graphique, c'est plus sympa pour voir l'association des calls :

Ce qui nous intéresse particulièrement ici c'est le retour Incorrect !, on le retrouve plus bas dans le main :

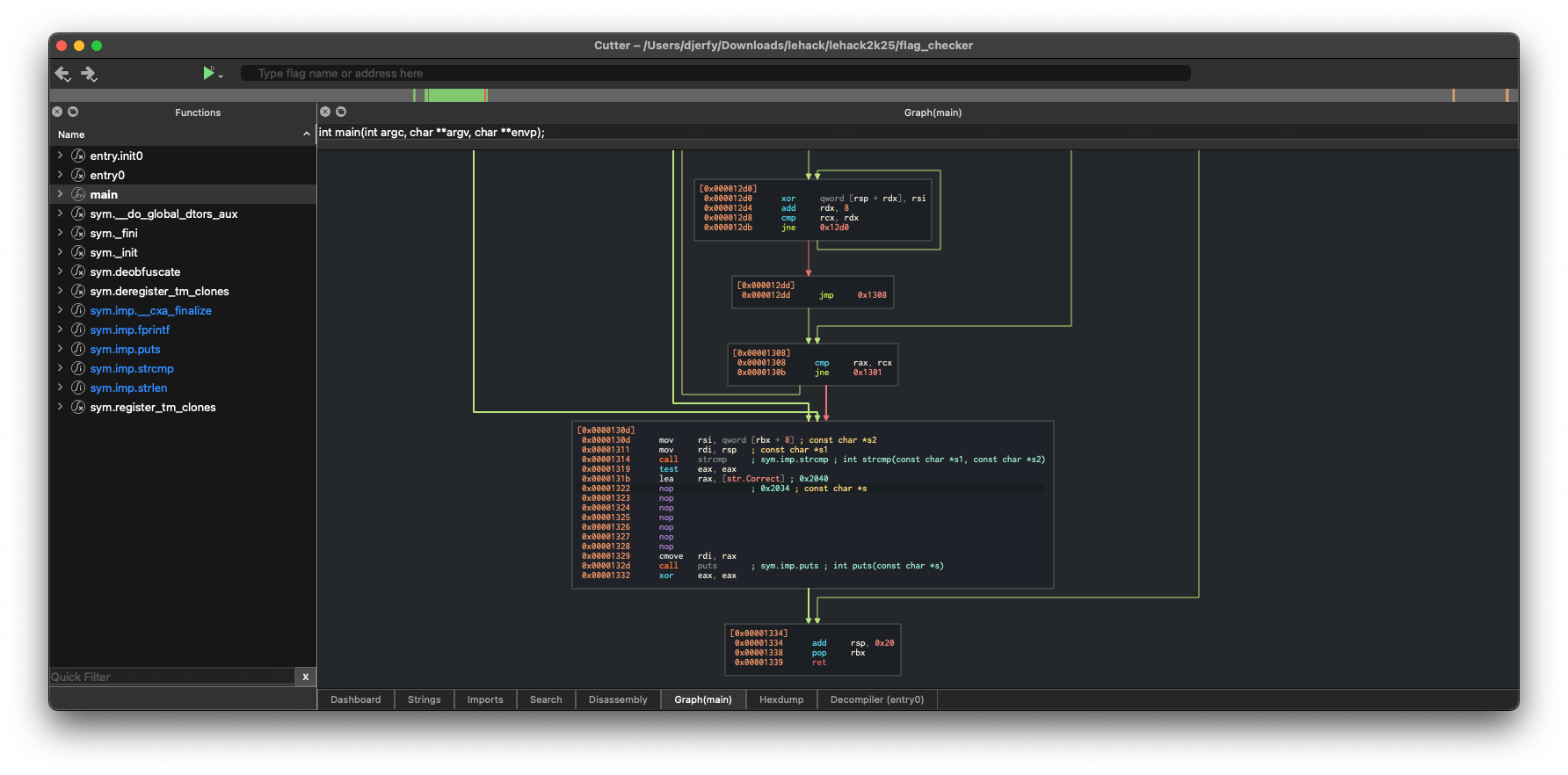

Après rapide lecture, il suffit de remplacer la partie str.Incorrect (en 0x1322) par un nop :

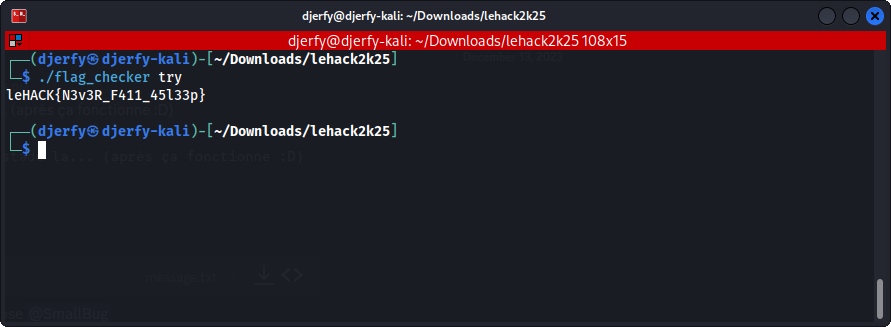

Puis on relance l'exécutable qui nous donne le flag :

Si vous avez envi de tenter le challenge par vous même, je vous donne le fichier 😋